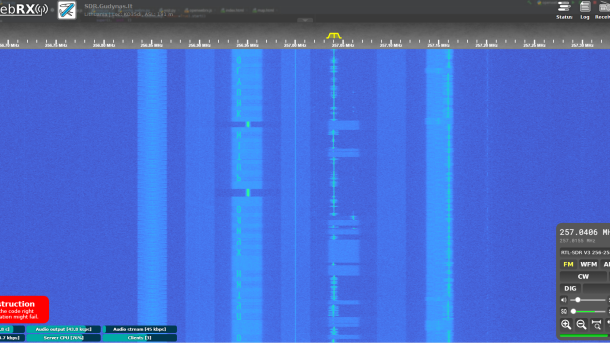

For a long time, I did not create any post related to the sdr.gudynas.lt project, although during the last year, many improvements and changes have been made, which in one way or another affect the receiver’s operation. So I will try to put together everything that was improved in this...

Continue reading...2023-10-15 Some SSTV decoding on 10/11m SDR

I accidentally caught a few SSTVs being sent 13:40:29 320×256 Martin 2 at 27700kHz 13:44:53 320×256 Martin 2 at 27700kHz 13:50:46 320×256 Martin 1 at 27700kHz 13:54:36 320×256 Martin 2 at 27700kHz 13:56:07 320×240 Robot 36 at 27700kHz 13:56:56 320×240 Robot 36 at 27700kHz 14:00:16 320×240 Robot 36 at 27700kHz

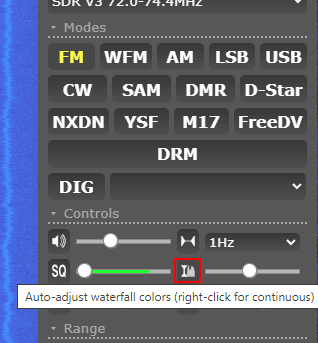

Continue reading...Enabling auto-adjust waterfall colors by default OpenWebRX

As you already know, OpenWebRX has the option of an automatic waterfall color setting, which is activated manually by pressing the right mouse button on the auto-adjust waterfall icon. When many different bands are used, it is very convenient when auto waterfall color adjustment is activated as soon as the...

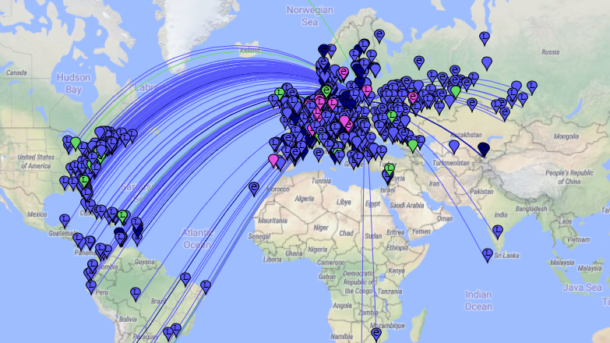

Continue reading...Enabled Background decoding and HF propagation

Background decoding services are enabled from today for FT4, FT8, and PACKET modes. This means that when using bands that contain these mods, they will be automatically decoded and displayed in sdr.gudynas.lt/map (Map retention time 24hours) and pskreporter pages. 2023-09-24 there was very good HF wave propagation, I am attaching...

Continue reading...

Recent Comments